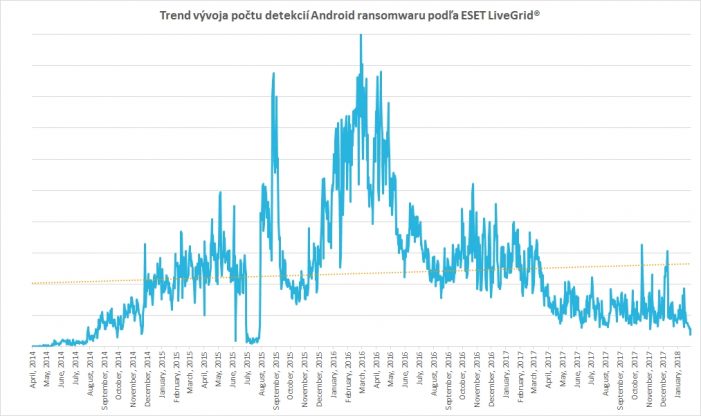

Spoločnosť ESET prináša pohľad na prípady Android ransomwaru, ktoré za posledný rok analyzovala. Podľa výsledkov bol rok 2017 bez pochýb rok ransomwaru. Išlo o škodlivé kódy, ktoré zablokujú zariadenie tak, že monitor prekryjú vyskakovacím oknom alebo na ňom zmenia PIN. Potom za odblokovanie mobilu žiadajú výkupné. Pod ransomwarom rozumieme akýkoľvek typ škodlivého kódu, ktorý za sprístupnenie infikovaného zariadenia požaduje peniaze.

Okrem svojej hlavnej funkcie dokáže Android ransomware aj:

- premazať obsah zariadenia

- resetnúť PIN alebo heslo do zariadenia

- otvoriť v prehliadači stránku

- zaslať SMS správu na akýkoľvek kontakt alebo všetky kontakty

- uzamknúť alebo odomknúť zariadenie

- ukradnúť prijaté SMS správy

- ukradnúť kontakty

- zobraziť správu od útočníkov o výkupnom za zablokované dáta

- aktualizovať sa na novšiu verziu

- zapnúť alebo vypnúť mobilné dáta

- zapnúť alebo vypnúť Wi-Fi

- sledovať GPS polohu infikovaného mobilného zariadenia

Bežní používatelia ale aj nadnárodné organizácie museli čeliť masívnym ransomware útokom, akými boli Petya alebo WannaCryptor.

„Ransomware sa však nezameriava len na klasické počítače. Zneužívajú ho aj útočníci, ktorí chcú zarobiť na vysokej popularite mobilných zariadení a najrozšírenejšieho operačného systému Android,“ vysvetľuje Lukáš Štefanko, výskumník spoločnosti ESET, ktorý sa špecializuje na Android malware.

Operačný systém Android čelí 3 kategóriám tohto škodlivého kódu:

- lock-screen ransomwaru

- PIN lockerom

- crypto ransomwaru

„Pri lock-screen ransomwari je zablokované celé zariadenie vyskakovacím oknom, ktoré celou svojou veľkosťou prekrýva obrazovku mobilu alebo tabletu. PIN lockery fungujú podobne, na zablokovanie zariadenia však zneužívajú samotný ochranný mechanizmus operačného systému – vstupný PIN alebo heslo,“ vysvetľuje Štefanko „Ransomware zmení tento PIN alebo heslo na hodnotu, ktorú skutočnému majiteľovi zariadenia neprezradí. V prípade crypto ransomwaru je obsah infikovaného zariadenia aj zašifrovaný,“ dopĺňa Štefanko.

Android ransomware je niečo ako trójsky kôň. Vydáva sa za legitímnu appku a týmto spôsobom sa aj rozšíri, a to vďaka tomu, že si ho obeť stiahne do mobilu. Útočníci totiž ransomware zabaľujú ako obľúbené hry alebo pornografické aplikácie. Treba pripomenúť, že nie je ale úplne jednoduché úspešne infikovať mobilné zariadenie. Pomáha tomu samotný Google, ktorý využíva vo svojom obchode s aplikáciami vlastné metódy a okrem toho si majitelia mobilov môžu inštalovať napríklad ESET Mobile Security, aby sa doň nedostala aplikácia infikovaná škodlivým kódom. ESET výskumníci nahlásili Googlu stovky škodlivých kódov prítomného v jeho obchode, ktorému sa podarilo obranné mechanizmy obísť.

Jeden z najznámejších spôsobov, ako sa napevno môžu útočníci dostať do zariadenia, je získať pre škodlivú aplikáciu administrátorské práva. Spravia to tak, že napodobnia dôveryhodnú aplikáciu, alebo prekryjú okno s potvrdením administrátorských práv inou informáciou. Jedným z najnovších a rozšírených spôsobov, ktorým útočníci získavajú kontrolu nad infikovaným zariadením je zneužitie Android Accessibility služieb.

„Tie uľahčujú hendikepovaným používanie mobilov a tabletov. Ide napríklad o nevidomých, nepočujúcich alebo ľudí, ktorí z iných dôvodov horšie interagujú so zariadením,“ vymenováva Štefanko. Android Accessibility služby sú súčasťou takmer všetkých Android zariadení bez rozdielu toho, či je jeho majiteľ hendikepovaný alebo nie.

Škodlivý kód tak za obeť simuloval akékoľvek kliknutie v zariadení, dokáže odchytávať citlivé informácie, stlačené klávesy a taktiež SMS správy obsahujúce antentifikačné údaje napríklad do internetbankingu, čím tento ochranný faktor v podstate oslabujú.

Čo teda môžeme robiť?

Treba byť najmä informovaní a spraviť preventívne opatrenia:

- vyhýbať sa neoficiálnym obchodom s aplikáciami

- používať aktualizované mobilné bezpečnostné riešenie, napríklad ESET Mobile Security

- zálohovať všetky dôležité dáta uložené v mobilnom zariadení

Ak sa však stanete obeťou Android ransowaru, exituje viacero možností, ktorými sa ho budete vedieť zbaviť: Pri väčšine jednoduchých lock-screen ransomwarov stačí spustiť zariadenie v Safe Mode, čím sa nespustia treťostranné aplikácie, vrátane škodlivého kódu. Potom sa dá škodlivá aplikácia jednoducho odstrániť. V prípade, že už získala administrátorské práva, tie jej musia byť predtým v nastaveniach odobraté.

Ak ransomware s administrátorskými právami zablokoval zariadenie PIN kódom alebo heslom, je to horšie. Treba resetnúť PIN alebo heslo. To by malo byť možné cez Android Device Manager spoločnosti Google alebo cez iné MDM riešenie. Rootnuté Android telefóny majú oveľa viac možností. Ako posledné riešenie, ak nie je k dispozícii žiadne MDM riešenie, je možné resetnúť zariadenie do továrenských nastavení, čím však používateľ stratí všetky dáta uložené v zariadení. Pre používateľa so zálohovanými údajmi by to však nemal byť problém.

Ak bol obsah zariadenia zašifrovaný crypto ransomwarom, odporúčame používateľom kontaktovať dodávateľa svojej bezpečnostnej aplikácie. V závislosti od variantu škodlivého kódu bude alebo nebude možné údaje dešifrovať.

Neodporúča sa platiť výkupné. Je síce pravda, že crypto ransomware gangy dosiahli profesionálnu úroveň a používateľom sa po zaplatení výkupného snažia dáta odšifrovať, nemusí to však byť vždy pravidlom.

Zdroj: tlačová správa