Niektoré smartfóny spoločnosti Samsung s používateľským prostredím TouchWiz obsahujú bezpečnostnú chybu. Odhalená bola bezpečnostným expertom Ravi Borgaonkarom na Ekoparty security konferencii. Bezpečnostná diera umožňuje pri navštívení webovej stránky so škodlivým kódom, spustiť reset na výrobné nastavenia a to bez akéhokoľvek dodatočného potvrdenia používateľom. Proces sa po spustení už nedá zastaviť. Závažným je tiež fakt, že môže dôjsť k úplnému vymazaniu SIM karty. Keďže škodlivý kód má formu URL adresy, môže sa prenášať aj cez NFC alebo prostredníctvom QR kódov. Medzi postihnutými zariadeniami by mali byť aj Samsung Galaxy SII, S Advance, Galaxy Beam a Galaxy Ace. Presný zoznam telefónov, ktorých sa tento problém týka však zatiaľ neexistuje.

Zraniteľnosť voči takémuto útoku je výsledkom toho, akým spôsobom spracúvajú USSD kódy natívny internetový prehliadač a dialer. USSD kód je špeciálna kombinácia znakov, ktorá po zadaní v dialeri spustí určitú funkciu, ako napríklad presmerovanie hovorov alebo zobrazí skryté servisné menu. Na Samsung telefónoch je tiež USSD kód pre reset na výrobné nastavenia a podľa všetkého aj na vymazanie SIM. Bezpečnostná chyba sa dá však využiť napríklad aj na vytáčanie prémiových čísel.

Čiastočným riešením je deaktivácia natívneho internetového prehliadača v nastaveniach telefónu a tiež vypnutie automatického spustenia URL z načítaných QR kódov alebo NFC tagov. Samsung sa k tomuto problému zatiaľ nevyjadril.

Aktualizácia:

Chyba sa údajne týka aj všetkých smartfónov so staršou verziou Androidu, v ktorých sa nachádza bezpečnostná diera priamo v natívnom intenetovom prehliadači. Novšie verzie by mali byť v bezpečí. Podľa informácií z portálu Slashgear, v Samsung Galaxy SIII nie je táto chyba prítomná.

Aktualizácia 2:

Či je váš smartfón zraniteľný proti tomuto typu útoku si teraz môžete jednoducho otestovať aj sami. Stačí ak navštívite webovú stránku pomocou nižšie uvedeného linku. Ak sa vám po jej spustení zobrazí dialer s vašim IMEI číslom, potom môže byť vaše zariadenie napadnuteľné. Ak nie, potom ste v bezpečí.

Test funguje na jednoduchom princípe. Nemusíte sa báť, že by ste prišli o svoje dáta. Po načítaní stránky sa v dialeri vytočí USSD kód pre zobrazenie IMEI. V prípade, že váš telefón je proti tomuto typu útoku imunný, potom sa nezobrazí nič alebo len číslo *#06# v poli pre zadávanie čísla. Nezabudnite, že stránku musíte spustiť v internetovom prehliadači vo svojom mobilnom zariadení.

–>Spusti TEST<–

Aktualizácia 3:

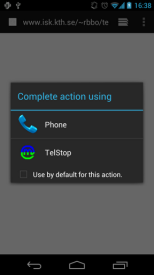

Existujé jednoduché riešenie ako zabrániť vytočeniu nebezpečného USSD čísla v dialeri. Nainštalujte si aplikáciu TelStop zadarmo dostupnú na Google Play. Pri navštívení stránky so škodlivým kódom sa najskôr zobrazí ponuka na výber aplikácie, s ktorou sa má prípadne nebezpečný kód otvoriť. Ak si nie ste istí tým, čo sa má vytočiť, zvoľte aplikáciu TelStop, ktorá vám zobrazí kombináciu vytáčania.

Zdroj: androidcentral