Cloudové platformy dnes zvyknú narábať s obrovským objemom dát, či už ide o uchovávanie alebo spracovávanie. Preto by mali spĺňať tie najprísnejšie bezpečnostné štandardy, aby dáta boli čo najlepšie chránené a riziko možného zneužitia alebo neoprávneného prístupu bolo minimálne.

Bohužiaľ, nie vždy to platí a dôsledky môžu byť ďalekosiahle. Najmä keď dôjde k spojeniu slabého zabezpečenia platformy a nositeľnej elektroniky určenej pre deti. Na takýto prípad aktuálne upozornil portál TechCrunch.

Deravé produkty čínskeho výrobcu

V pozadí stojí čínsky výrobca Thinkrace, ktorý vyrába inteligentné hodinky a zariadenia so senzormi pre sledovanie polohy. V tomto segmente má patriť medzi najväčšie ryby s ponukou viac ako 360 rôznych zariadení, pričom okrem vlastného predaja napríklad inteligentných hodiniek pre deti, svoje neoznačené produkty posúva ďalším predajcom.

Tí na ne umiestnia svoje logo a ďalej ich predávajú s cenou navýšenou o svoju maržu. Thinkrace okrem výroby hardvéru zároveň prevádzkuje aj cloudovú platformu, ktorá zastrešuje zber dát zo všetkých ňou vyrobených produktov.

V kontexte objavených bezpečnostných nedostatkov to znamená, že koncoví zákazníci nemusia vedieť, že aj nimi používané zariadenie je problematické, pretože je predávané pod úplne inou značkou než Thinkrace.

Na problém upozornil odborník na penetračné testy a bezpečnostné otázky, Ken Munro, ktorý uvádza, že pri analýze identifikovali minimálne 47 miliónov zariadení, ktoré nejakým spôsobom pracujú so slabou chránenou cloudovou platformou, či už priamo alebo cez aplikácie tretej strany. Munro ale problém vidí aj v tom, že ani samotní predajcovia často nevedia, že v skutočnosti predávajú produkt vyrobený firmou Thinkrace.

Zradný cloud a diletanstvo

Práve cloudová platforma v celej rovnici predstavuje kľúčovú zraniteľnosť. Analýza ukázala, že väčšina príkazov pre základné ovládanie zariadení z produkcie Thinkrace nevyžaduje žiadnu autorizáciu, navyše všetko je podrobne popísané v technickej dokumentácii.

To znamená, že každý technicky zdatnejší človek dokáže získať prístup k zariadeniam a následne sa prepracovať k ich dátam, najmä z oblasti sledovania polohy. Inak povedané, útočníci mohli sledovať polohu prakticky každého majiteľa spomínaných zariadení. Od detí, cez členov olympijského výboru, až po špedičné firmy, ktoré potrebujú monitorovať svoj vozový park.

Veľkou bezpečnostnou dierou je aj to, že prístupové identifikátory nie sú vytvárané náhodne. Ide o číselné označenia, ktoré nasledujú za sebou. Bezpečnostní analytici tak dokázali k veľkému počtu zariadení, pretože im stačilo číselný identifikátor navýšiť o hodnotu 1.

Ľahko prístupné zvukové záznamy

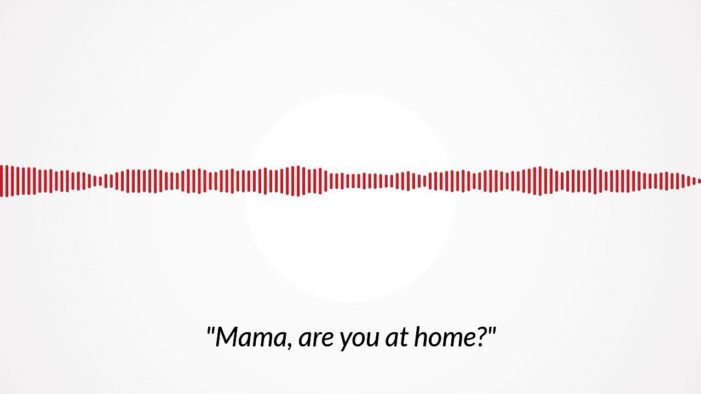

A je to ešte horšie. Hodinky, ktoré rodičom umožňovali sledovať polohu svojich ratolestí, obsahujú aj funkciu pre vzájomnú hlasovú komunikáciu. Hlasová komunikácia bola zaznamenávaná a ukladaná v nedostatočne zabezpečenej cloudovej platforme. Aj v tomto prípade tak mohlo pomerne ľahko dôjsť k neoprávnenému prístupu a dokonca stiahnutiu týchto dát.

Portál TechCrunch uvádza, že bezpečnostní analytici túto možnosť demonštrovali pri viacerých náhodne zvolených zariadeniach. Konkrétne malo ísť o produkty jedného z predajcov zariadení Thinkrace, ktorý ich predáva pod vlastnou značkou a podľa získaných informácií má približne 5 miliónov klientov.

Ignorovanie upozornení a výziev

Najsmutnejšie na tom celom je to, že nejde o žiadny čerstvo odhalený problém. Spoločnosti predávajúce produkty Thinkrace, ako aj ich samotný výrobca, mali byť na nedostatočné zabezpečenie upozorňovaní opakovane už v priebehu rokov 2015 až 2017.

Niektorí z nich na to reagovali a pripravili riešenie, no prevažná väčšina tieto informácie kompletne ignorovala. Našli sa aj takí, ktorí sa o opravu pokúsili, no neskôr sa ukázalo, že tá nefungovala. Bezpečnostnej firme jednoducho došla trpezlivosť a svoje zistenia publikovala verejne, aby tým vytvorila väčší tlak na zavedenie potrebnej nápravy.